Курс повышения квалификации Обнаружение, предупреждение и ликвидация последствий компьютерных атак и реагирование на компьютерные инциденты. Практикум

Код 86873

-

Актуальная информация в области обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты. В программе: рекомендации практиков по методам выявления компьютерных инцидентов и необходимым для этого техническим и программным средствам; практические работы, которые включают примеры сбора различных доказательств действий нарушителя на рабочих станциях, серверах в сетях передачи данных

Для кого

Для специалистов подразделений информационной безопасности и ИТ, в обязанности которых входит выявление каналов утечки информации, расследование попыток несанкционированного доступа к данным и отражение хакерских атак

Анонс программы

С 1 февраля 2023 года все организации обязаны самостоятельно проводить расследование утечки персональных данных и сообщать результаты в государственную систему обнаружения, предупреждения и ликвидации последствий компьютерных атак. Предприятия, являющиеся субъектами критической информационной инфраструктуры, обязаны разработать план реагирования на инциденты информационной безопасности. Необходимые для этого знания и навыки вы получите в ходе этого семинара.

В процессе обучения вы получите:

- Методику выявления и классификации компьютерных инцидентов.

- План первичного реагирования и дальнейшего расследования происшедшего инцидента, позволяющий минимизировать негативные последствия, обнаружить внешнего или внутреннего нарушителя и собрать доказательства его вины.

- Навыки использования инструментов компьютерной криминалистики, позволяющие восстанавливать хронологию компьютерного инцидента, собирать и анализировать следы действий нарушителя.

- Рекомендации по разработке внутренних политик, инструкций и регламентов, связанных с реагированием на компьютерные инциденты и их расследованием.

Практические задания максимально приближены к реальной работе специалистов по информационной безопасности.

Внимание! Полная программа будет размещена не позднее, чем за 2 месяца до начала мероприятия

Вы можете оставить Ваши вопросы и пожелания руководителю мероприятия.

Условия участия:

для регистрации слушателям необходимо иметь при себе копию платежного поручения, которая является пропуском на курс повышения квалификации.

Для оформления финансовых документов необходимы:

- полные реквизиты вашей организации, включая юридический адрес.

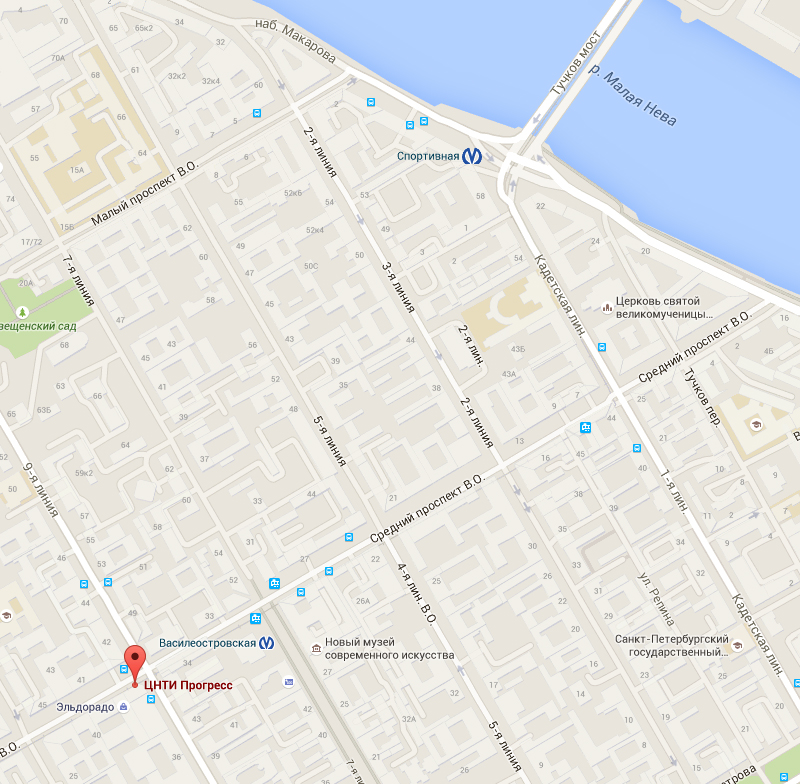

Время и место

Учебный центр ЦНТИ Прогресс г. Санкт-Петербург, Васильевский остров, Средний пр-т, д. 36/40 ст. метро "Василеостровская"

Май 2027

Запросить другие даты

Перейти на страницу онлайн-курса

Онлайн-занятия проходят по расписанию соответствующего очного курса.

Планируете обучить более 8 сотрудников? Мы готовы провести для вас данный курс в корпоративном формате.

Закупки

Обучение может быть оформлено по 44-Ф3 и 223-Ф3.

Официальные документы

С Лицензией, Уставом, Выпиской из ЕГРЮЛ и прочими документами вы можете ознакомиться на странице «Документы».